Desde hace unas semanas nos enfrentamos a una nueva pandemia mundial, ya han existido algunas anteriormente, la última fue la del H1N1 en 2009 donde muchas empresas comenzaron a crear sus planes de continuidad de negocio y comenzaron los escenarios donde considerabas un brote viral como una amenaza al negocio y a las operaciones en sitio, ¿cómo están o estaban construidos estos planes de continuidad? pues ahora lo estamos viendo/probando.

Hay países europeos donde ya han lanzado sus procesos de trabajo remoto, ahora mismo América está comenzando a escalar los niveles de emergencia e inician la modalidad de eventos Virtuales, reuniones vía teleconferencia.

Desde la perspectiva del usuario, ¿conoces los lineamientos básicos a considerar para trabajar de forma segura desde casa? La SANS ha creado una pequeña guía con 5 sencillos pasos a considerar, es importante lo que uno debe considerar si es un usuario, que debido a los planes de contingencia ha tenido que quedarse en casa para trabajar.

Y desde la perspectiva corporativa

¿Sabes cuándo iniciar tu plan de continuidad?, ¿qué tipos de planes tienes implementados? Según SANS las condiciones de activación de un BCP (Business Continuity Plan) se activan cuando un incidente determinado amenaza la misión de las operaciones.

Las amenazas pueden incluir, amenazas a la gente, a las instalaciones y al ambiente, lo que requiere una acción de respuesta de emergencia. Amenazas a la infraestructura crítica esencial a la operación de las organizaciones (instalaciones, energía, suministros de agua, o a las redes de comunicación), amenazas a las operaciones críticas de la cadena de suministros.

El Director de emergencias declara la activación de un BCP con la finalidad de iniciar el proceso de recuperación de servicios y comunicaciones. La activación del BCP pone en acción las operaciones de contingencia iniciando con los servicios y procesos críticos.

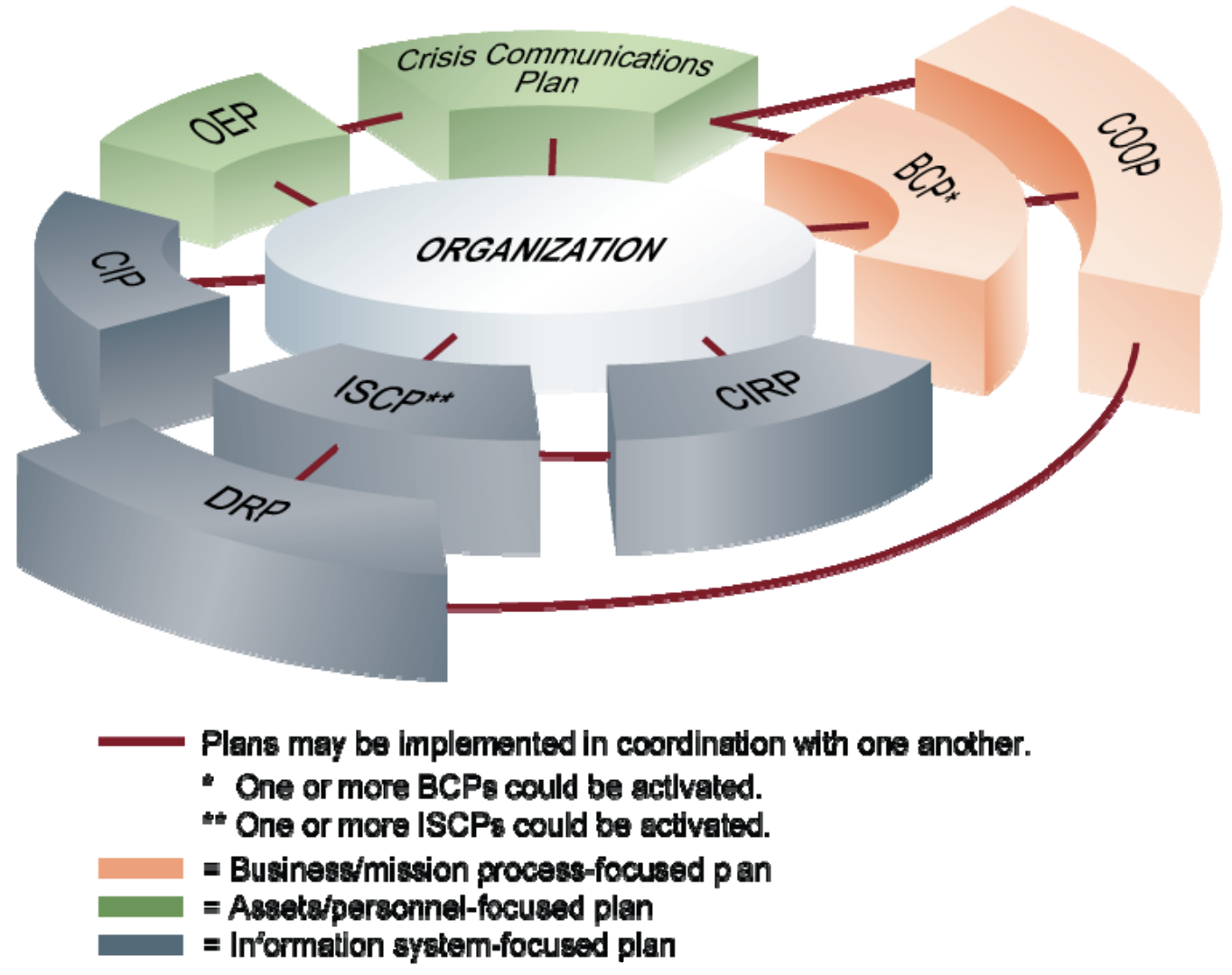

Existen 8 diferentes tipos de planes de acuerdo a NIST , dependiendo la amenaza, suceso o situación que se presenta.

%2010.08.24.png?width=1364&name=Captura%20de%20Pantalla%202020-03-15%20a%20la(s)%2010.08.24.png)

Y en todos estos procesos y planes que tienes documentados ¿cómo están tus KPIs de seguridad?, las empresas que te ofrecen servicios de SOC tradicionales también empezarán a trabajar en remoto, ¿están adaptados a esta modalidad de trabajo o se verá disminuido el servicio? Es interesante como ahora mismo el trabajo con servicios en la nube, modelos de trabajo remoto, plataformas colaborativas y modelos de trabajo ágil, cobran una relevancia muy importante. Si quieres implementarlo, te ayudamos.

Seguridad informática para trabajo remoto

Veamos la seguridad, seguramente dentro de la estrategia de seguridad informática para trabajo remoto estás considerando:

- VPN para colaboradores internos y externos.

- Equipos móviles con sistemas Antimalware que no dependan de la red corporativa.

- Sistemas de consolidación de accesos o accesos privilegiados remotos.

- Repositorios de software accesibles desde el exterior.

- Sistemas de comunicación cifrada.

- Sistemas de monitorización que se adapten a las infraestructuras híbridas.

Dentro de todas estas acciones seguramente tenemos controlado/monitorizado el ABC (Altas, Bajas, Cambios) de nuestros sistemas y aplicaciones.

Tenemos KPIs sobre

- Cuantos proveedores están conectados vía VPN

- Desde qué ubicaciones están accediendo

- Nuestros usuarios remotos están conectados a las redes que deben

- Los passwords asignados están siendo utilizados de forma adecuada

- Se están reportando los trabajos/cambios realizados de una forma colaborativa (¿cuánto tiempo?, ¿qué sistemas?)

Estos indicadores reflejan la necesidad de comprender mi nivel de seguridad sobre el acceso a la información de la organización.

Debemos considerar que estas situaciones son eventuales y no necesariamente estamos preparados para todos los riesgos que pudieran existir y debemos estar preparados para trabajar de forma eficiente y segura.

Algunos controles recomendables para estas situaciones

Si la estrategia ya tiene una VPN y tus sistemas de comunicación como Email o Chat Corporativo son accesibles de forma remota, ¿has considerado el doble factor de autenticación?.

Tienes los tableros de control para que no haya usuarios fuera de la geografía autorizada o el volumen de accesos sea anormal.

Es normal que no se tengan todos los equipos corporativos para el personal, seguramente algunas personas usarán equipos personales, debemos considerar sistemas EDR (Endpoint Detection and Response) para su protección y también deberíamos estar pendientes de lo que sucede en las comunicaciones hacia las infraestructuras corporativas.

Los diferentes administradores de la organización deberían estar recibiendo reportes de información relevante que pudieran ser estos KPIs con paneles visuales, en los que podamos identificar actividades no autorizadas y poder actuar en consecuencia de una forma igualmente remota, rápida y eficaz.

Algo que pudiera presentarse en estas circunstancias es que ante un problema de seguridad debamos reiniciar algún equipo o necesitemos trasladarnos a los centros de datos, ¿nuestras herramientas de automatización se han probado lo suficiente para que ante una situación como ésta lo podamos seguir manejando en remoto?.

Para terminar, es importante aprender de estos escenarios globales donde nuestra vida y la forma de trabajar pueden cambiar, este aprendizaje nos llevará a ser organizaciones más eficientes y por lo tanto más seguras, las tecnologías existen, las metodologías también, integrar las mejores capacidades en los ambientes de una forma rápida es uno de los retos a los cuales nos enfrentamos actualmente.

A3Sec es una organización que nace en los modelos descentralizados de seguridad, comunicación y trabajo remoto, entendemos los riesgos que existen y apoyamos a las diferentes organizaciones a obtener la visibilidad necesaria para entender la seguridad las organizaciones.

¿Necesitas proteger tus comunicaciones y datos en el entorno actual de trabajo remoto?