En un entorno altamente digitalizado, la ciberseguridad cobra un sentido estratégico para las empresas de todos los tamaños, al punto de que es difícil concebir hoy que una organización pueda sobrevivir sin una estrategia integral que le permita navegar por los innumerables riesgos que ha traído la llamada cuarta revolución industrial en materia de cibercrimen.

La ciberseguridad atraviesa una etapa neurálgica ante la aparición de ataques informáticos altamente sofisticados que obligan a las empresas a hacer más para cuidar su infraestructura digital, lo que conlleva en muchos casos aumentar las inversiones, adoptar tecnologías disruptivas para protegerse y hasta mejorar las capacidades de su personal para hacer frente a estos desafíos.

Es tal el grado de alerta que firmas como la consultora británica McKinsey han calculado que las pérdidas generadas por los ciberataques podrían elevarse a los US$10,5 billones globalmente para el 2025; lo que significaría un aumento del 300% frente a los niveles registrados en el 2015, siendo las pymes las empresas con mayor riesgo de quedar expuestas y sufrir daños en sus finanzas que pueden ser irreparables.

Este impacto responde a diversos factores que van desde la explosión de los ataques globales de malware y ransomware, presupuestos insuficientes para blindar a las organizaciones, una baja penetración de las soluciones de ciberseguridad en el mundo corporativo e incluso la escasez de talento en este campo. (se calcula que para el 2025 habrá 3,5 millones de puestos abiertos en esta área en el mundo).

Este impacto responde a diversos factores que van desde la explosión de los ataques globales de malware y ransomware, presupuestos insuficientes para blindar a las organizaciones, una baja penetración de las soluciones de ciberseguridad en el mundo corporativo e incluso la escasez de talento en este campo. (se calcula que para el 2025 habrá 3,5 millones de puestos abiertos en esta área en el mundo).

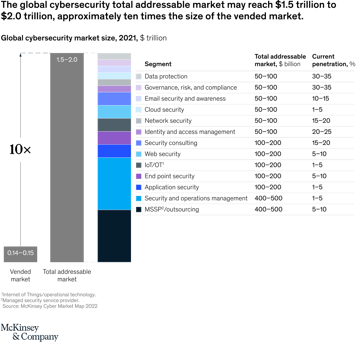

De hecho, las nacientes amenazas podrían generar una oportunidad de mercado de US$2 billones para los proveedores de servicios y tecnología de ciberseguridad, según lo ha anticipado McKinsey en su reciente encuesta, cuyos resultados se muestran en la gráfica.

Pero en este escenario, ¿qué elementos son vitales para crear una estrategia integral de ciberseguridad en una organización?

- Identificar los activos críticos: en primera instancia, las empresas tienen que hacer el ejercicio de identificar los activos críticos con los que cuentan, los cuales pueden ir desde grandes infraestructuras tecnológicas hasta equipos puntuales que son estratégicos para la seguridad de las organizaciones. Cada industria cuenta con una superficie de ataque específica y diferenciada, por lo que es importante reconocer qué elementos dentro de la operación serían más vulnerables. La idea es que las empresas tengan claridad sobre los sistemas que están expuestos al riesgo y hacer un inventario de los mismos para poder responder a estas amenazas en función de los daños estimados. En el campo de la salud esto es crítico, pues en el 2022 fue el sector con el costo promedio más alto por una filtración de datos (unos US$10,10 millones).

- Establecer un protocolo: una vez identificadas estas potenciales amenazas, las empresas deben trabajar en los protocolos de respuesta para reducir al máximo los efectos que podrían tener las distintas amenazas en sus sistemas. Para ello, deben crear respuestas para amenazas ya conocidas, pero también prepararse para prevenir ataques emergentes que puedan aparecer en el desarrollo de la actividad de la organización. Estar un paso delante de los ciberatacantes es vital y por ende es importante que las compañías puedan integrar la analítica de datos en su estrategia para centrar su plan en la prevención, al identificar patrones de posibles ataques con base en experiencias previas. Y cuando los sistemas han sido vulnerados, soluciones de machine learning son indispensables para activar políticas de acceso que han sido preestablecidas para bloquear los movimientos anómalos.

- Automatizar los controles de seguridad: adoptar la automatización en la lucha contra el cibercrimen les ha permitido a las organizaciones responder de manera más efectiva a estas amenazas y prevenir impactos mayores. De acuerdo a cifras de la firma tecnológica estadounidense IBM, las empresas que integraron la IA y la automatización a sus controles de seguridad en 2022 lograron ahorros de US3,05 millones en promedio al poder identificar y contener las amenazas hasta 28 días más rápido en comparación a organizaciones que no cuentan con estas soluciones. La automatización contribuye a mejorar los procesos operativos, al mismo tiempo que protege la operación de fallas y brechas de seguridad en los sistemas con respuestas más rápidas, ágiles e integrales.

- Equipos de ciberseguridad, una prioridad en la estrategia: ejecutar una estrategia integral y efectiva de ciberseguridad solo será posible en la medida que las empresas dispongan no solo de los recursos tecnológicos, sino también del personal adecuado para poder gestionar estas herramientas y hacer la curaduría debida. En este sentido, es indispensable contar con los perfiles adecuados para responder a estas tareas y generar un círculo de aprendizaje continuo para mantener a este equipo vigente en el tiempo. Para las empresas, es clave poder generar una comunicación franca, directa y participativa entre los directivos y los equipos de ciberseguridad. Asimismo, es estratégico vincular a estos profesionales de la ciberseguridad con los demás departamentos, dado que su misión es transversal a las diferentes actividades de la empresa y por ende no pueden operar como una isla aparte de la estrategia.

- El seguimiento es indispensable para cumplir con los objetivos: poder definir parámetros de medición es clave para evaluar el desempeño y el cumplimiento de los objetivos de la estrategia de ciberseguridad. De nada sirve ejecutar una estrategia de ciberseguridad sino se hace una revisión detallada de la red, los sistemas, los servicios y las cargas de trabajo, así como la efectividad de las respuestas, la capacidad de reacción del equipo, entre otros aspectos clave dentro de la estrategia que permitan hacer mejoras. Este monitoreo, a la vez, permite mantener actualizado el inventario de activos, conocer si las respuestas siguen siendo vigentes a las nuevas amenazas y en términos generales mejorar la postura de la compañía frente a estos riesgos. El monitoreo completa el círculo de estrategia integral de ciberseguridad para afrontar las amenazas con base en una fórmula basada en prevención, detección temprana y reacción efectiva.